Linux‑версия Little Snitch: "умный" межсетевой экран для приложений теперь и в мире open source‑систем

В начале апреля 2026 года стал доступен релиз Little Snitch for Linux - адаптации хорошо известного пользователям macOS межсетевого экрана для приложений. Этот инструмент давно зарекомендовал себя как удобное средство контроля сетевой активности на рабочих станциях Apple, а теперь он официально добрался и до Linux‑платформы.

В отличие от классических файрволов, которые оперируют в первую очередь портами, протоколами и IP‑адресами, Little Snitch делает упор на привязку к конкретным приложениям и процессам. Пользователь видит, какая программа куда именно пытается подключиться, в реальном времени получает запрос на разрешение или запрет соединения и может строить гибкие правила доступа к сети.

Архитектура и технологии

В Linux‑версии Little Snitch ключевую роль играет подсистема eBPF, встроенная в ядро Linux. В ядро загружается специальный BPF‑обработчик, который перехватывает и анализирует сетевые события. Это позволяет инспектировать трафик и применять правила фильтрации без необходимости писать модули ядра или сильно модифицировать систему.

Комплект проекта включает:

- eBPF‑программы, загружаемые в ядро Linux;

- библиотеку функций;

- веб‑интерфейс для управления и визуализации.

Эти компоненты опубликованы под лицензией GPLv2. Фоновый демон, отвечающий за логику работы и взаимодействие с интерфейсом, написан на языке Rust. Он распространяется под проприетарной лицензией, но с возможностью бесплатного использования и распространения. В описании проекта отдельно подчёркивается, что демон littlesnitch‑daemon является закрытым, однако его разрешено свободно устанавливать и передавать другим пользователям.

Возможности контроля трафика

По данным разработчиков и технических обзоров, Little Snitch for Linux позволяет в наглядной форме отслеживать, к каким хостам в текущий момент обращаются приложения, и какие объёмы трафика при этом проходят. Пользователь получает:

- список активных соединений по приложениям и процессам;

- историю сетевой активности за выбранные периоды;

- статистику по объёму переданных и полученных данных.

Особое внимание уделено именно интерактивному управлению. Ненужные или подозрительные подключения можно блокировать прямо из интерфейса. Дополнительно поддерживаются списки блокировки (blocklists) - как собственные, так и внешние, в том числе популярные наборы, ориентированные на борьбу с рекламой, механизмами отслеживания, телеметрией, фишинговыми ресурсами и другими нежелательными доменами и IP‑адресами. Внешние списки умеют автоматически обновляться, что упрощает сопровождение системы защиты.

Фильтрация возможна на разных уровнях:

- по отдельным IP‑адресам;

- по подсетям;

- по доменным именам.

Дополнительно можно формировать белый список приложений, которым разрешена сетевая активность без дополнительных вопросов. Это удобно для системных компонентов, браузеров, мессенджеров и других программ, поведение которых заранее доверяется пользователем.

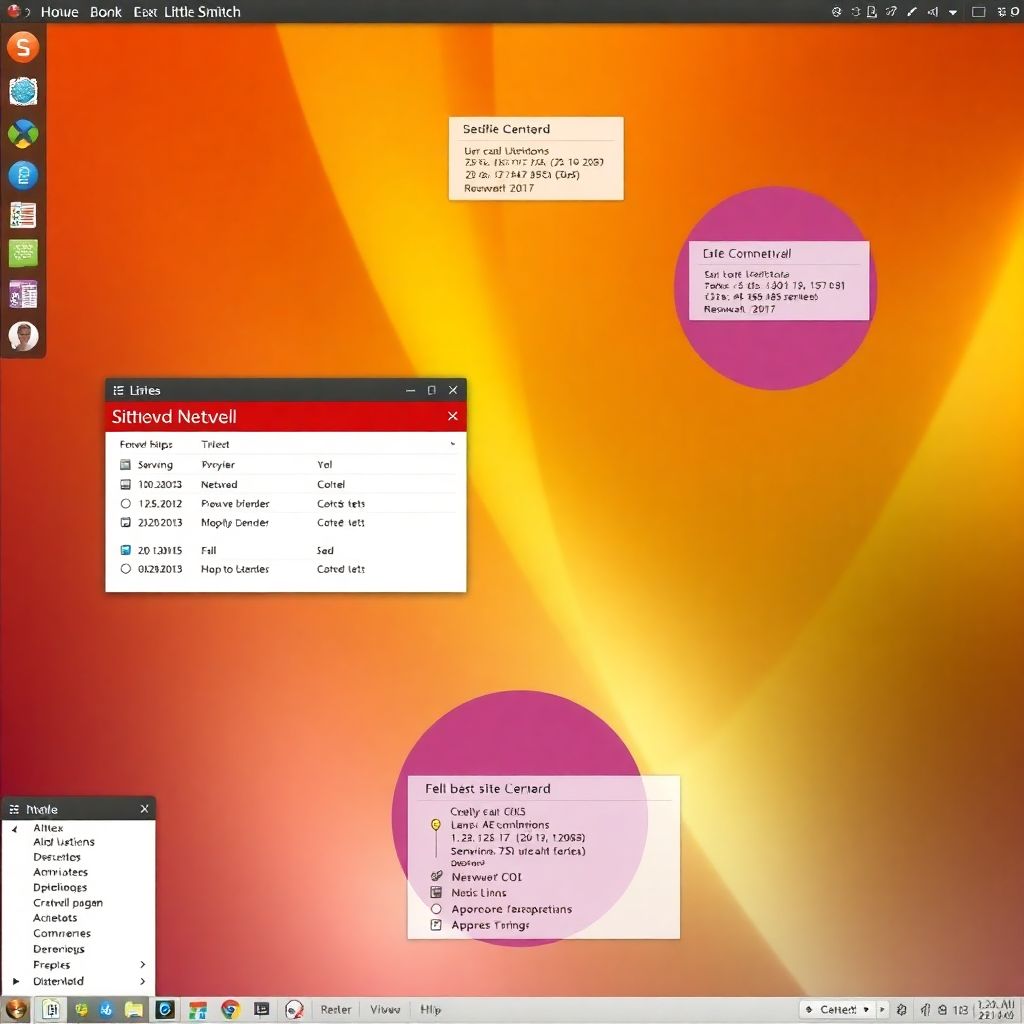

Интерфейс и способ управления

С точки зрения архитектуры приложение для Linux состоит из двух основных частей: eBPF‑обработчика в ядре и фонового процесса littlesnitch в пользовательском пространстве. Управление всем этим осуществляется через веб‑интерфейс. Для доступа достаточно открыть специальную локальную страницу в браузере - никаких отдельных "толстых" клиентов устанавливать не требуется.

Веб‑панель может работать и как прогрессивное веб‑приложение (PWA). Это позволяет:

- "закрепить" интерфейс как отдельное приложение;

- запускать его в отдельном окне;

- получать более целостный опыт использования, близкий к нативным программам.

Для функционирования Little Snitch for Linux требуется ядро Linux версии 6.12 или новее, что обусловлено использованием современных возможностей eBPF и сетевой подсистемы ядра.

Сравнение с OpenSnitch и причины появления новой реализации

Для Linux уже существовал открытый аналог оригинального Little Snitch - проект OpenSnitch. Он также позволяет отслеживать сетевую активность приложений и в интерактивном режиме реагировать на попытки установки соединений, не подпадающих под уже заданные правила. Когда программа пытается выйти в сеть впервые или нарушает текущую политику, OpenSnitch показывает пользователю диалоговое окно, предлагая разрешить или заблокировать запрос.

Однако разработчик Linux‑версии Little Snitch Кристиан Старкйоханн отмечает, что OpenSnitch не удовлетворял его потребностям. В частности, его не устраивало, как именно этот инструмент отслеживает сетевые соединения, инициируемые различными процессами, а также отсутствие удобного механизма блокировки соединений "в один клик". В результате было принято решение создать собственную реализацию, ближе следующую оригинальной концепции Little Snitch и опирающуюся на современные возможности ядра через eBPF.

Чем Little Snitch интересен пользователям Linux

Появление этого инструмента важно сразу по нескольким причинам:

1. Привычный подход для "мигрантов" с macOS. Пользователи, которые переходят на Linux, теперь получают схожий по логике и интерфейсу инструмент контроля сетевых соединений, не меняя привычный подход к безопасности.

2. Удобство анализа фоновой активности. Многие приложения могут отправлять телеметрию, обращаться к сторонним сервисам, проверять обновления или подгружать контент без явного уведомления. Little Snitch делает эту активность прозрачной, показывая, кто, когда и куда стучится.

3. Гранулярный контроль доступа к сети. Можно не только разрешить или запретить интернет целиком, но и настроить тонкие правила: например, разрешить приложению доступ лишь к определённым доменам или подсетям, а остальное трафик блокировать.

4. Дополнительный уровень защиты. Даже при наличии системного файрвола и других средств безопасности, Little Snitch действует как второй рубеж, привязанный к поведению конкретных программ.

Практические сценарии использования

Little Snitch for Linux может быть особенно полезен в следующих ситуациях:

- Рабочие станции разработчиков и администраторов. При тестировании ПО можно отслеживать, какие внешние подключения формирует приложение, нет ли неожиданных вызовов к сторонним сервисам.

- Жёстко контролируемые корпоративные среды. В организациях с повышенными требованиями к безопасности удобно держать под контролем, какие приложения выходят во внешние сети и в какие домены.

- Личные рабочие станции с высоким уровнем приватности. Пользователи, стремящиеся минимизировать сбор телеметрии и отслеживание, могут блокировать нежелательные домены и IP, а также отслеживать попытки несанкционированных соединений.

- Аудит неизвестных или закрытых программ. При использовании проприетарного ПО Little Snitch помогает увидеть фактическое сетевое поведение приложения, даже если исходный код недоступен.

Особенности интеграции с существующими средствам защиты

Linux‑системы традиционно используют iptables, nftables и другие системные механизмы фильтрации. Little Snitch не заменяет их и не претендует на роль "единственного файрвола". Скорее, это дополнительный надстройка, сфокусированная на удобстве для конечного пользователя и на понятной визуализации.

Сетевые правила, заданные в Little Snitch, работают поверх основных настроек системы. Если системный файрвол уже блокирует часть трафика, Little Snitch дополнительно ограничит или разрешит соединения в рамках того, что остаётся доступным. Такой подход даёт возможность сочетать строгую базовую политику на уровне ядра с гибким интерактивным управлением на уровне приложений.

Вопрос доверия и сочетание открытого и закрытого кода

Комбинация открытых компонентов (eBPF‑программы, библиотека, веб‑интерфейс) и проприетарного демона выглядит компромиссным решением. С одной стороны, критически важная часть взаимодействует напрямую с ядром и распространяется под свободной лицензией. Это позволяет независимым специалистам изучать и аудитировать эти компоненты.

С другой стороны, фоновый процесс, в котором сосредоточена логика работы и управление правилами, остаётся закрытым, пусть и бесплатным. Для части пользователей Linux такой подход может быть спорным: экосистема привыкла к полностью открытым решениям. В то же время, данная модель во многом отражает традицию самого Little Snitch, который исторически был коммерческим и проприетарным продуктом.

Перспективы развития и возможные направления улучшений

Появление официальной Linux‑версии открывает возможности для дальнейшего развития инструмента:

- расширение набора поддерживаемых дистрибутивов и способов установки;

- улучшение взаимодействия с графическими окружениями, интеграция с системными треями и уведомлениями;

- развитие механизма профилей и политик (например, разные наборы правил для "домашней", "рабочей" или "публичной" сети);

- более тонкая интеграция с системными средствами журналирования и мониторинга.

По мере того как пользователи будут накапливать опыт и формировать запросы, можно ожидать появления новых функций, связанных с автоматическим анализом подозрительного трафика, группировкой приложений по типам и упрощением массовой настройки на нескольких машинах.

Итог

Little Snitch for Linux приносит в мир свободных ОС привычную пользователям macOS модель: "каждое приложение под контролем". Для одних это будет удобным дополнительным уровнем безопасности и приватности, для других - инструментом аудита и отладки сетевых приложений. Использование eBPF, современного веб‑интерфейса и поддержку актуальных версий ядра делают проект технологически современным, а комбинация открытых и проприетарных компонентов - предметом для дискуссий, но одновременно и шагом к более широкому распространению подхода "приложенческого файрвола" в Linux‑среде.